Introducción

Cuando sale una vulnerabilidad crítica, la primera pregunta debería ser simple: «¿qué sistemas están afectados?». Si cuesta responder, el problema no es la vulnerabilidad; es el inventario.

Sin un inventario de activos, ciberseguridad y continuidad trabajan a ciegas. Se parchea por intuición, se responde tarde y se repite el mismo susto.

La buena noticia: no hace falta montar una CMDB gigante para empezar. Hace falta un inventario útil, vivo y conectado a decisiones.

Qué es un inventario de activos

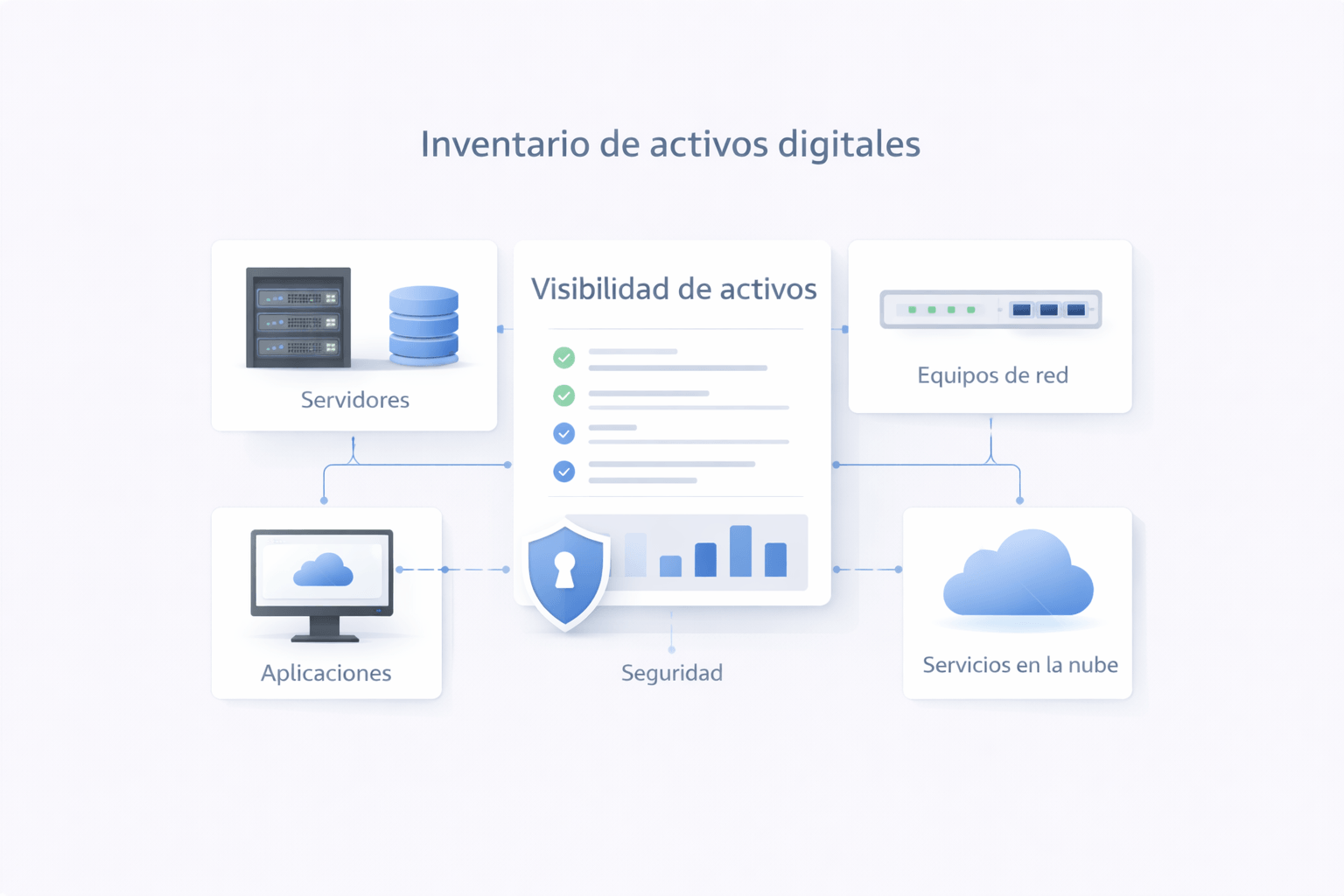

Un inventario de activos es un registro de lo que usas para operar: servicios, aplicaciones, infraestructura, cuentas, datos y proveedores.

Dicho de otro modo, es el mapa mínimo para saber «qué tenemos», «quién lo lleva» y «qué pasa si falla».

No se trata de registrar todo al milímetro, sino de capturar lo que te permite actuar: propietario, criticidad, ubicación, dependencias y controles.

Por qué es relevante

Es relevante porque acelera respuestas: incidentes, auditorías, cambios, renovaciones o vulnerabilidades. Si el inventario responde en minutos, ganas horas de margen.

Además, reduce riesgo silencioso: activos olvidados, SaaS sin dueño, accesos sin revisión o proveedores que nadie ha evaluado.

Desarrollo principal

Empieza por lo que sostiene el negocio. Identifica servicios y procesos críticos y, desde ahí, baja a sistemas y datos. En la práctica, esta priorización evita que el inventario muera por volumen.

Define pocos campos, pero accionables: propietario, criticidad, entorno, datos tratados, dependencias y contacto de escalado. Con eso ya se puede decidir.

Conecta el inventario con procesos: compras, onboarding de proveedores, proyectos y gestión de cambios. Lo interesante aquí es que el inventario se mantiene cuando está en el flujo de trabajo, no cuando depende de recordatorios.

Aprovecha fuentes automáticas donde tenga sentido: directorios, cloud, herramientas de endpoint o escáneres. Pero valida el contexto con negocio: la herramienta detecta activos; la empresa define importancia.

Establece revisiones periódicas ligeras. No se trata de una auditoría mensual, sino de evitar que el registro envejezca sin que nadie lo note.

Y, sobre todo, úsalo. Si el inventario no se consulta para decidir, se convierte en burocracia y deja de actualizarse.

Desglose práctico

Escenario: aparece una CVE. Con inventario, filtras por tecnología y criticidad, asignas responsable y priorizas por impacto. Sin inventario, empiezas por preguntar en Slack.

Escenario: un proveedor SaaS se vuelve crítico. El inventario te obliga a definir dueño, datos, dependencia y plan de salida. Dicho de otro modo, evita dependencias invisibles.

Escenario: una auditoría pide evidencias. Con inventario, sabes qué activos entran en alcance y qué controles aplican. Sin él, el alcance se improvisa.

Escenario: incidente. Si sabes qué activos soportan un proceso crítico, la contención y la comunicación se aceleran porque hay un mapa y un punto de decisión.

Limitaciones o consideraciones

Un inventario nunca es perfecto, especialmente con cloud y recursos efímeros. La meta es utilidad, no completitud absoluta.

También hay fricción: definir propietarios y criticidad obliga a tomar decisiones. Si no se toma esa conversación, el inventario se queda en nombres sin contexto.

Y ojo con la sobrecarga: si pides veinte campos para cada alta, nadie lo hará. Mejor pocos campos, bien mantenidos, que un formulario imposible.

Conclusión con visión de futuro

Un buen inventario de activos es una inversión en velocidad de respuesta. Te ahorra tiempo justo cuando no tienes tiempo.

A futuro veremos más automatización y correlación de datos, pero la base seguirá siendo humana: ownership claro y criticidad bien definida. No se trata de herramientas, sino de control.